I ricercatori di Black Lotus Labs, una divisione di Lumen Technologies, hanno identificato una vasta e persistente botnet, denominata KadNap, composta da circa 14.000 router e altri dispositivi di rete, principalmente prodotti da Asus. La particolarità di questa botnet risiede nella sua elevata resilienza, che la rende particolarmente difficile da smantellare.

Secondo quanto riportato dagli esperti di Black Lotus Labs, il malware KadNap si diffonde sfruttando vulnerabilità di sicurezza non corrette nei dispositivi di rete. L'ampia diffusione sui router Asus suggerisce che i gestori della botnet abbiano accesso a exploit affidabili specifici per le vulnerabilità presenti nei modelli di questo produttore. Tuttavia, gli esperti ritengono improbabile che vengano sfruttate vulnerabilità zero-day, ovvero falle di sicurezza sconosciute ai produttori e quindi prive di patch.

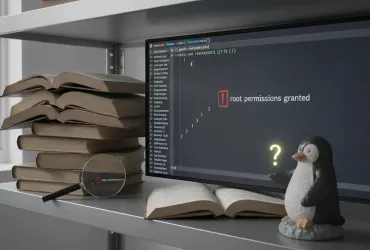

La scoperta iniziale di questa botnet risale ad agosto dello scorso anno, quando contava circa 10.000 router infetti. La maggior parte dei dispositivi compromessi si trovava negli Stati Uniti, ma sono state rilevate infezioni anche a Taiwan, Hong Kong e in Russia. L'architettura di KadNap è complessa e basata su una rete peer-to-peer (P2P) che utilizza Kademlia, una struttura di rete che impiega tabelle hash distribuite per mascherare gli indirizzi IP dei server di comando e controllo. Questo design rende la botnet estremamente resistente all'individuazione e alla rimozione attraverso metodi tradizionali.

"La botnet KadNap si distingue dalle altre che utilizzano proxy anonimi per la sua capacità di sfruttare una rete peer-to-peer per il controllo decentralizzato", hanno spiegato Chris Formosa e il suo collega Steve Rudd, ricercatori di Black Lotus, in un articolo pubblicato sul blog di Lumen. "L'intento degli attori malevoli è chiaro: eludere il rilevamento e complicare il lavoro dei professionisti della sicurezza informatica". Questo significa che, a differenza delle botnet tradizionali che dipendono da server centralizzati, KadNap distribuisce le sue funzioni di controllo su una rete di nodi, rendendo più difficile per le autorità individuare e disattivare l'infrastruttura.

Nonostante la sua robustezza, Black Lotus afferma di aver sviluppato un metodo per bloccare tutto il traffico di rete diretto verso e proveniente dall'infrastruttura di controllo della botnet. Inoltre, l'azienda sta condividendo indicatori di compromissione (IOC) attraverso canali pubblici per consentire ad altri utenti e organizzazioni di bloccare l'accesso alla botnet. Questi indicatori includono indirizzi IP, nomi di dominio e hash di file associati al malware KadNap, consentendo ai sistemi di sicurezza di identificare e bloccare le comunicazioni con la botnet.

La scoperta di KadNap sottolinea l'importanza di mantenere aggiornati i dispositivi di rete con le ultime patch di sicurezza. I router, in particolare, sono spesso un punto debole nelle reti domestiche e aziendali, poiché vengono trascurati e raramente aggiornati. Sfruttando le vulnerabilità note in questi dispositivi, gli attaccanti possono ottenere l'accesso a una vasta rete di computer e utilizzarla per scopi dannosi, come l'invio di spam, l'esecuzione di attacchi DDoS o il furto di dati.

Per proteggersi da minacce come KadNap, è fondamentale adottare le seguenti misure di sicurezza:

- Aggiornare regolarmente il firmware dei router e di altri dispositivi di rete.

- Modificare le password predefinite dei dispositivi con password complesse e univoche.

- Disabilitare le funzionalità non necessarie dei dispositivi.

- Monitorare il traffico di rete per rilevare attività sospette.

- Utilizzare software antivirus e firewall aggiornati.

La lotta contro le botnet come KadNap è una sfida continua che richiede la collaborazione tra aziende di sicurezza, fornitori di servizi Internet e utenti finali. Condividendo informazioni sulle minacce e adottando misure di sicurezza adeguate, è possibile ridurre il rischio di infezione e proteggere le proprie reti da attacchi informatici.