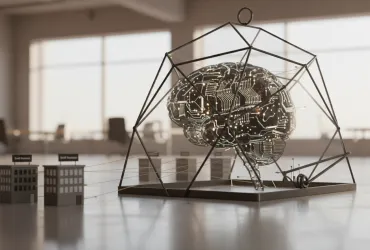

Telegram è al centro di una nuova controversia legata alla sicurezza dei suoi utenti. Un ricercatore della TrendAI Micro Zero Day Initiative ha segnalato una potenziale vulnerabilità che, se confermata, potrebbe consentire l'esecuzione di codice malevolo tramite semplici sticker animati. La falla, identificata con il codice ZDI-CAN-30207 e comunicata il 26 marzo 2026, ha ricevuto un punteggio CVSS di 9.8 su 10, un valore estremamente alto che indica un rischio critico.

La gravità di questa vulnerabilità risiede nella sua modalità di sfruttamento: un attaccante potrebbe potenzialmente compromettere un dispositivo semplicemente inviando uno sticker animato appositamente creato, senza che l'utente debba compiere alcuna azione. Questo perché Telegram analizza automaticamente gli sticker per generare un'anteprima, e un file corrotto potrebbe sfruttare questo processo per eseguire codice non autorizzato sul dispositivo della vittima.

Se un attacco di questo tipo avesse successo, un hacker potrebbe ottenere l'accesso a informazioni sensibili come conversazioni private, file condivisi e dati di sessione. Anche le chat segrete, che offrono un livello di crittografia aggiuntivo, non sarebbero immuni, poiché la compromissione avverrebbe a livello del dispositivo stesso.

Ciò che rende questa minaccia particolarmente insidiosa è l'assenza di segnali evidenti di compromissione. Gli utenti e i sistemi di monitoraggio aziendali potrebbero non rilevare alcuna anomalia, permettendo all'attacco di passare inosservato. Le versioni di Telegram potenzialmente vulnerabili includono la versione per Android e la versione desktop per Linux.

Telegram ha risposto pubblicamente alle accuse, negando la presenza della vulnerabilità. L'azienda afferma che tutti gli sticker vengono sottoposti a una validazione lato server prima di essere distribuiti, il che dovrebbe impedire l'utilizzo di file malevoli. Tuttavia, la risposta di Telegram non fornisce dettagli tecnici specifici sul processo di validazione, lasciando aperti alcuni interrogativi sulla sua efficacia.

Non è la prima volta che Telegram si trova ad affrontare problemi di sicurezza legati agli sticker. Nel 2021, il team di Shielder aveva segnalato diverse falle nella libreria rLottie, utilizzata per il rendering degli sticker. Queste falle erano state successivamente corrette.

Nel frattempo, l'Agenzia per la cybersicurezza nazionale italiana ha emesso un avviso tramite il proprio CSIRT, sottolineando la potenziale gravità del problema qualora venisse confermato. L'azienda ha tempo fino al 24 luglio 2026 per rilasciare una patch correttiva, data in cui è prevista la divulgazione completa dell'exploit da parte di TrendAI, ovvero 120 giorni dopo la segnalazione.

In attesa di ulteriori sviluppi, le opzioni di difesa per gli utenti sono limitate. La disattivazione del download automatico dei media non risolverebbe il problema, poiché l'elaborazione degli sticker avverrebbe comunque. Come misura precauzionale, si potrebbe valutare la disinstallazione dell'app e l'utilizzo della versione web tramite un browser aggiornato, che offre un maggiore isolamento. Gli account aziendali potrebbero limitare la ricezione di messaggi ai soli contatti fidati.

La vicenda solleva importanti interrogativi sulla sicurezza delle piattaforme di messaggistica e sulla necessità di una costante vigilanza per proteggere gli utenti da potenziali minacce. Sarà fondamentale monitorare gli sviluppi futuri e le eventuali contromisure che Telegram adotterà per risolvere la vulnerabilità segnalata.