Un gruppo di hacker, sospettato di essere collegato alle autorità della Corea del Nord, ha sviluppato un nuovo arsenale di strumenti e tecniche di social engineering basate sull'intelligenza artificiale per colpire cittadini e funzionari coinvolti nel settore delle criptovalute. La notizia è stata diffusa da esperti di Google, che hanno scoperto l'attività del gruppo UNC1069, attivo dal 2018.

Il modus operandi prevede l'utilizzo di account compromessi per inviare alle potenziali vittime inviti a videoconferenze su Zoom. Una volta che la vittima si connette alla sessione video, si trova di fronte a una versione deepfake del proprietario dell'account. In un esempio citato nel rapporto di Google, il deepfake si presenta come il "CEO di un'altra società di criptovalute".

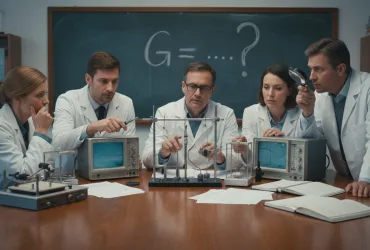

Durante la sessione, il deepfake informa la vittima di presunti problemi tecnici e fornisce istruzioni su come risolverli sul proprio computer. Seguendo le istruzioni, la vittima in realtà esegue comandi dannosi che avviano una serie di backdoor e programmi per la raccolta di dati sul suo dispositivo. Google ha definito questa tattica "social engineering con l'uso dell'IA" e ha identificato sette nuove famiglie di malware utilizzate nell'attacco.

Il gruppo UNC1069 è stato accusato di utilizzare l'assistente AI Gemini per "sviluppare codice per rubare criptovalute e creare istruzioni fraudolente che simulano aggiornamenti software per rubare le credenziali degli utenti". Queste tecniche vengono impiegate per colpire sia aziende che individui nel settore delle criptovalute, comprese società di sviluppo software, i loro dipendenti, società di venture capital, i loro dipendenti e dirigenti.

Ogni attacco successivo richiede l'accesso a un account esistente, quindi ogni incidente ha un "duplice obiettivo: creare le condizioni per il furto di criptovalute e creare una base per future campagne di social engineering utilizzando dati personali e informazioni sulla vittima". Uno degli account Google collegati al gruppo è stato bloccato dopo che gli aggressori hanno utilizzato Gemini per "sviluppare strumenti, condurre ricerche operative e fornire assistenza nelle fasi di ricognizione".

Questo incidente evidenzia la crescente sofisticazione delle minacce informatiche e l'uso sempre più diffuso dell'intelligenza artificiale per scopi malevoli. Le tecniche di deepfake e social engineering rendono sempre più difficile per gli utenti distinguere tra comunicazioni legittime e tentativi di truffa. È fondamentale che gli individui e le organizzazioni siano consapevoli di questi rischi e adottino misure di sicurezza adeguate per proteggere i propri account e dispositivi.

Episodi simili si sono verificati in passato. Ad esempio, il gruppo BlueNoroff aveva utilizzato il modello GPT-4o di OpenAI per migliorare le immagini utilizzate per ingannare le vittime. La Corea del Nord è stata spesso accusata di utilizzare attacchi informatici per finanziare il suo programma nucleare e missilistico. Le criptovalute, grazie alla loro natura decentralizzata e alla relativa anonimità, sono diventate un obiettivo privilegiato per questi attacchi.

Per difendersi da queste minacce, è essenziale:

- Verificare sempre l'identità del mittente di un'e-mail o di un messaggio, soprattutto se contiene link o richieste di informazioni personali.

- Diffidare delle offerte troppo belle per essere vere o delle richieste urgenti di assistenza tecnica.

- Utilizzare password complesse e uniche per ogni account e abilitare l'autenticazione a due fattori quando possibile.

- Mantenere aggiornati il software e i sistemi operativi per correggere le vulnerabilità di sicurezza.

- Segnalare immediatamente qualsiasi attività sospetta alle autorità competenti.

La lotta contro il cybercrime è una sfida continua che richiede una collaborazione costante tra governi, aziende e cittadini. La consapevolezza e la prevenzione sono le armi più efficaci per proteggersi dalle minacce informatiche.